Skoro svaki bankomat na svetu može biti kompromitovan sa ili bez pomoći malver programa. Prema istraživanju koje su sproveli stručnjaci iz kompanije Kaspersky Lab, bankomati su ranjivi zato što koriste stare ili nebezbedne softvere, zbog grešaka na mrežnoj konfiguraciji, kao i usled nedostatka fizičke bezbednosti kritičnih delova bankomata.

Zvanično press saopštenje

Već dugi niz godina, najveća pretnja korisnicima i vlasnicima bankomata bili su čitači kartica – specijalni uređaji koje kriminalci zakače na bankomat sa ciljem da ukradu podatke sa kartice. Međutim, sa razvitkom malicioznih tehnika i bankomati su bili izloženi ozbiljnijim pretnjama. Tokom 2014. godine, bezbednosni istraživači iz kompanije Kaspersky Lab otkrili su malver Tyupkin, jedan od prvih zabeleženih malver programa za bankomate, dok su u 2015. godini otkrili hakersku grupu Carbanak koja je, između ostalog, bila u stanju da manipuliše radom bankomata tako što je kompromitovala infrastrukturu banke. Oba napada bila su moguća zbog eksploatacije nekoliko poznatih ranjivosti tehnologije koju koriste bankomati, kao i infrastrukture koja predstavlja osnovu za njihov rad. Ovo je samo deo problema.

U pokušaju da zabeleže sve bezbednosne probleme u vezi sa bankomatima, stručnjaci za penetracione testove iz kompanije Kaspersky Lab sproveli su istraživanje zasnovano na istragama konkretnih sajber napada, kao i na osnovu rezultata bezbednosnih procena bankomata nekoliko međunarodnih banaka.

U okviru ovog istraživanja, stručnjaci su dokazali da su malver napadi na bankomate mogući zbog nekoliko bezbednosnih propusta. Prvi propust odnosi se na činjenicu da bankomati predstavljaju uređaje koji rade na starim verzijama operativnih sistema, kao što je Windows XP. To ih čini ranjivim i podložnim infekcijama PC malvera i napadima kriminalaca. U velikoj većini slučajeva, specijalan softver koji dozvoljava bankomatu da komunicira sa infrastrukturom banke i hardverskim jedinicama, kao i da procesuira gotovinu i kreditne kartice, zasnovan je na standardu XFS. Ovo je veoma stara i nebezbedna tehnologija koja je prvobitno kreirana sa ciljem da standardizuje softver bankomata, tako da on može da radi na bilo kojem uređaju, bez obzira na proizvođača. Ako malver uspe da zarazi bankomat, on dobija praktično neograničenu kontrolu nad njim: može da pretvori tastaturu za unošenje PIN-a u čitač kartica, ili da jednostavno isporuči sav novac koji se nalazi u bankomatu, samo pomoću jedne komande hakera.

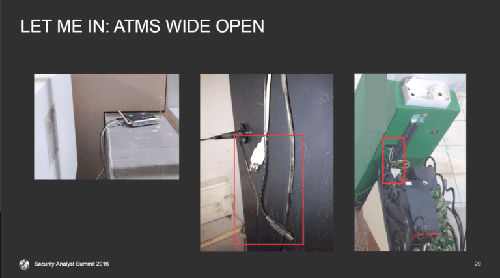

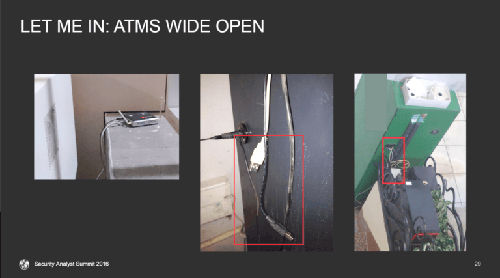

U mnogim situacijama koje su posmatrali stručnjaci iz kompanije Kaspersky Lab, kriminalci nisu čak ni morali da koriste malver kako bi inficirali bankomat ili mrežu banke u okviru koje je on instaliran. Ovakav slučaj je moguć usled nedostatka fizičke bezbednosti samih bankomata, što je veoma čest slučaj kod ovih uređaja. Bankomati su često dizajnirani i instalirani tako da treće lice može jednostavno da dobije pristup PC računaru unutar bankomata, kao i mrežnom kablu koji povezuje mašinu na internet. Uspostavljanjem makar delimičnog fizičkog pristupa bankomatu, kriminalci mogu da:

- Instaliraju specijalno programirani mikro računar (crnu kutiju) unutar bankomata, koja će napadačima omogućiti daljinski pristup bankomatu;

- Povežu bankomat na lažni centar za obradu podataka.

Lažni centar za obradu podataka jeste softver koji procesuira informacije o transakcijama i identičan je softveru banke uprkos činjenici da joj ne pripada. Nakon što kriminalci povežu bankomat na lažni centar za obradu podataka, oni mogu da izdaju bilo koju komandu a bankomat će to prihvatiti.

Veza između bankomata i centra za obradu podataka može biti zaštićena na više načina. Na primer, korišćenjem virtuelne privatne mreže (VPN) za hardver i softver, pomoću SSl/TLS enkripcije, zaštitnog zida ili MAC autorizacije na xDC protokolima. Međutim, ove mere se često ne primenjuju, a kada se primenjuju, često su loše konfigurisane pa čak i ranjive, što može biti otkriveno samo tokom bezbednosne procene bankomata. Kao posledica toga, kriminalci ne moraju da manipulišu hardverom već samo da iskoriste ranjivosti na komunikacijskoj mreži između bankomata i infrastrukture banke.

Kako zaustaviti kompromitovanje bankomata „Rezultati istraživanja ukazuju na to da, iako proizvođači pokušavaju da kreiraju bankomate sa jakim bezbednosnim karakteristikama, mnoge banke i dalje koriste stare i nesigurne modele što ih čini nespremnim na aktivnosti kriminalaca koji pokušavaju da iskoriste bezbednosne propuste na ovim uređajima. Ovo je realnost koja bankama i klijentima može prouzrokovati velike finansijske gubitke. Mi smatramo da je ovo posledica dugogodišnjeg verovanja da su sajber kriminalci uglavnom zainteresovani za napade na usluge internet bankarstva. To jeste tačno, ali takođe vide sve veću vrednost u iskorišćavanju ranjivosti bankomata, budući da im ovi napadi znatno brže mogu obezbediti pravi novac“, izjavila je Olga Kočetova (Olga Kochetova), bezbednosni stručnjak u sektoru za penetracione testove u kompaniji Kaspersky Lab.

Iako navedene bezbednosne ranjivosti verovatno utiču na brojne bankomate širom sveta to ne znači da one ne mogu biti ispravljene. Proizvođači bankomata mogu smanjiti rizik od napada tako što će primeniti sledeće mere:

-

Na prvom mestu, neophodno je da preispitaju XFS standard, sa akcentom na bezbednost, kao i da uvedu dvostepenu autorizaciju između uređaja i legalnog softvera. Na taj način, smanjiće verovatnoću neovlašćenog podizanja novca pomoću virusa Trojan i direktnih napada na bankomate.

-

Zatim, neophodno je da primene sistem „autorizovanog izdavanja novca” kako bi isključili mogućnost napada putem lažnih centara za procesuiranje.

- Takođe, neophodno je da primene kriptografsku zaštitu i kontrolu podataka koji se kreću između hardverskih jedinica i PC računara unutar bankomata. Pročitajte više o bezbednosnim problemima na bankomatima na stranici Securelist.com